Was ist ein Phishing-Angriff?

Bei Phishing-Angriffen soll ein Opfer dazu gebracht werden, etwas zu tun, das dem Angreifer nützt. Diese Angriffe können ganz einfach oder hochkomplex sein und sind für den aufmerksamen Leser durchschaubar.

Lernziele

Nach Lektüre dieses Artikels können Sie Folgendes:

- Einen Phishing-Angriff definieren

- Häufige Phishing-Angriffe kennenlernen

- Möglichkeiten zum Schutz vor Phishing kennenlernen

Ähnliche Inhalte

Möchten Sie noch mehr erfahren?

Abonnieren Sie theNET, Cloudflares monatliche Zusammenfassung der beliebtesten Einblicke in das Internet!

Link zum Artikel kopieren

Was ist ein Phishing-Angriff?

Mit dem Begriff „Phishing“ wird der Versuch bezeichnet, sensible Informationen zu stehlen. Dabei handelt es sich normalerweise um Benutzernamen, Passwörter, Kreditkartennummern, Bankkontodaten oder andere wichtigen Daten, die man nutzen oder verkaufen kann. Der Angreifer tarnt sich als seriöse Quelle und versucht, das Opfer mit einer verlockenden Bitte zu überlisten, ähnlich wie ein Angler, der einen Köder einsetzt, um einen Fisch zu fangen.

Wie wird Phishing durchgeführt?

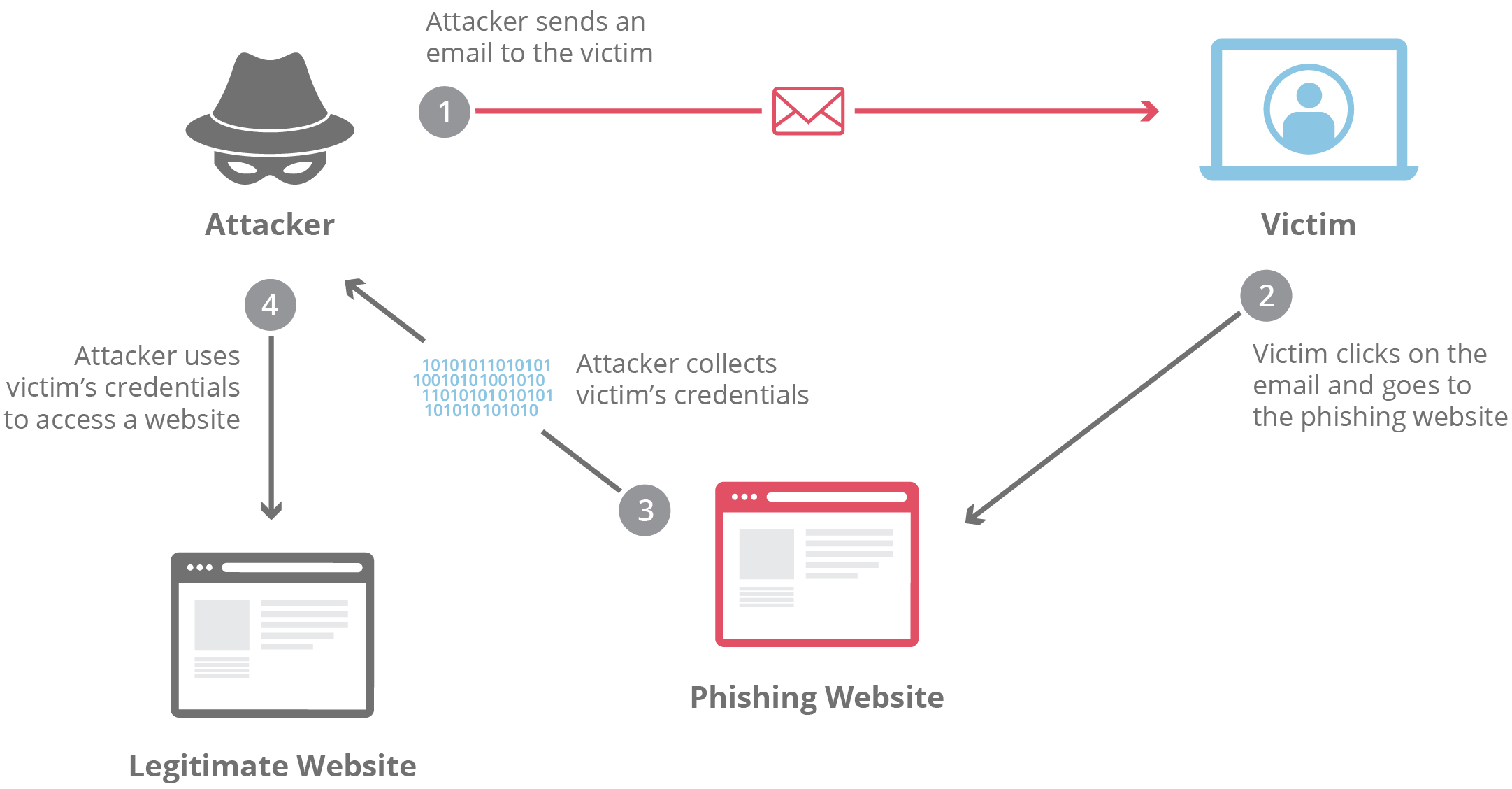

Meist geht es beim Phishing darum, andere böswillige Aktionen zu unterstützen, z. B. On-Path- und Cross-Site-Scripting-Angriffe. Diese Angriffe erfolgen normalerweise per E-Mail oder Instant Message und lassen sich in einige grobe Kategorien unterteilen. Es ist hilfreich, sich mit einigen dieser unterschiedlichen Vektoren bei Phishing-Angriffen vertraut zu machen, damit man sie in der Praxis wiedererkennt.

Vorschussbetrug

Dieser gängige Phishing-Angriff wurde durch die klassische E-Mail des „nigerianischen Prinzen“ bekannt. Darin bietet ein angeblicher nigerianischer Prinz in einer verzweifelten Situation dem Opfer eine große Geldsumme an, für die es eine geringe Gebühr im Voraus zahlen muss. Es überrascht wenig, dass diese große Summe nie eintrifft, wenn die Zahlung erst geleistet wurde. Interessanterweise tritt diese Art von Betrug schon seit über hundert Jahren in verschiedenen Formen auf. Schon Ende des 19. Jahrhunderts gab es diesen Betrug unter der Bezeichnung „spanischer Gefangener“, bei dem ein Betrüger ein Opfer kontaktierte, um dessen Gier und Mitgefühl auszunutzen. Der Betrüger gibt vor, einen reichen Gefangenen aus Spanien herausschmuggeln zu wollen. Das Opfer soll das Geld zur Bestechung einiger Gefängniswärter aufbringen und dafür später reich belohnt werden.

Diesen Angriff (in all seinen Formen) bekämpft man am besten dadurch, dass man überhaupt nicht reagiert, wenn Unbekannte nach Geld fragen, für das man angeblich eine Gegenleistung erhalten soll. Wenn etwas zu schön klingt, um wahr zu sein, dann ist es wahrscheinlich gelogen. Oft findet man schon bei einer einfachen Google-Suche nach dem Betreff der Anfrage oder einem Teil des Textes genauere Details über den Betrug.

Kontoabschaltungs-Scam

Wenn es einem Angreifer gelingt, beim Opfer den Eindruck der Dringlichkeit zu erwecken, weil angeblich ein wichtiges Konto deaktiviert werden soll, kann er das Opfer dazu verleiten, wichtige Informationen wie Anmeldedaten preiszugeben. Hier ein Beispiel: Der Angreifer sendet eine E-Mail, die dem Anschein nach von einer wichtigen Institution wie einer Bank stammt, und behauptet, dass das Bankkonto des Opfers stillgelegt wird, wenn es nicht schnell Maßnahmen ergreift. Der Angreifer fordert vom Opfer dann die Angabe von Anmeldename und Passwort für dessen Bankkonto, um die Deaktivierung zu verhindern. In einer besonders geschickten Version des Angriffs wird das Opfer nach Eingabe der Informationen auf die echte Website der Bank weitergeleitet, damit es aussieht, als wäre alles in Ordnung.

Dieser Art von Angriff kann man dadurch begegnen, dass man die Website des betreffenden Dienstes direkt aufruft und prüft, ob der echte Anbieter den Benutzer auch dort dringlich über denselben Kontostatus informiert. Dabei sollte man auch die URL-Leiste überprüfen und sich vergewissern, dass die Website sicher ist. Jede nicht sichere Website, die einen Anmeldenamen und ein Passwort anfordert, sollte ernsthaft angezweifelt und in der Regel nicht verwendet werden.

Betrug mit gefälschten Websites

Diese Art von Betrug wird häufig mit anderen Scams kombiniert, z. B. dem Kontoabschaltungs-Scam. Bei diesem Angriff erstellt der Angreifer eine Website, die genauso aussieht wie die echte Website eines Unternehmens, deren Kunde das Opfer ist, z. B. einer Bank. Wenn das Opfer irgendwie veranlasst wird, die Seite aufzurufen, sei es durch einen Phishing-Versuch per E-Mail, einen Hyperlink in einem Forum oder über eine Suchmaschine, kommt das Opfer auf eine Website, die es für die echte Website hält und nicht für eine betrügerische Kopie. Alle vom Opfer eingegebenen Daten werden später verkauft oder für andere böswillige Zwecke ausgenutzt.

In den frühen Tagen des Internets waren solche Duplikate von Seiten aufgrund ihrer schlampigen Machart ziemlich leicht zu erkennen. Heutzutage sind betrügerische Websites vom Original optisch oft nicht mehr zu unterscheiden. Durch Überprüfen der URL im Webbrowser kann man den Betrug aber normalerweise recht einfach erkennen. Wenn die URL anders aussieht als die typische URL, dann ist das sehr verdächtig. Wenn die Seite als unsicher bezeichnet wird und HTTPS nicht aktiviert ist, sollte man dies als Alarmsignal betrachten. Dann kann man fast sicher davon ausgehen, dass die Website entweder beschädigt ist oder aber für Phishing-Zwecke gefälscht wurde.

Was ist „Spear Phishing“?

Diese Art von Phishing zielt auf ganz bestimmte Personen oder Unternehmen, daher der Begriff „Spear Phishing“. Ein Angreifer sammelt Details oder kauft sich Informationen über ein bestimmtes Ziel und kann damit einen personalisierten Betrugsversuch unternehmen. Diese Art von Phishing ist derzeit die wirkungsvollste und macht über 90 % der Angriffe aus.

Was ist „Clone Phishing“?

Beim „Clone Phishing“ wird eine zuvor zugestellte echte E-Mail nachgeahmt und die Links darin oder die Dateianhänge geändert, um das Opfer zum Öffnen einer schädlichen Website oder Datei zu verleiten. Ein Angreifer kann beispielsweise eine vorhandene E-Mail nehmen und eine schädliche Datei mit demselben Dateinamen wie der ursprüngliche Dateianhang anhängen. Dann versendet er die E-Mail erneut mit einer gefälschten E-Mail-Adresse, die anscheinend vom ursprünglichen Absender stammt. So kann der Angreifer das durch die erste Mitteilung entstandene Vertrauen ausnutzen, um das Opfer zu einer Handlung zu bewegen.

Was ist „Whaling“?

Für Angriffe, die speziell gegen Führungskräfte oder andere privilegierte Benutzer in Unternehmen gerichtet sind, hat sich der Begriff „Whaling“ (Walfang) eingebürgert. Bei dieser Art gezielter Angriffe werden oft Inhalte vorgetäuscht, die die Aufmerksamkeit des Opfers auf sich ziehen sollen, z. B. gerichtliche Zwangsmaßnahmen oder andere Rechtssachen.

Ein weiterer häufiger Vektor dieser Art von Angriff ist sind betrügerische „Whaling“-Mails, die anscheinend von einer Führungskraft stammen. Ein häufiges Beispiel dafür ist eine E-Mail mit einer Aufforderung des Vorstandsvorsitzenden an jemanden in der Finanzabteilung, ihm sofort bei der Überweisung von Geld zu helfen. Durch die angebliche Wichtigkeit der Anfrage und der Person, von der sie stammt, lassen sich untergeordnete Mitarbeiter manchmal zu der Annahme verleiten, die Echtheit der Anfrage müsse nicht überprüft werden. Das führt dazu, dass der Mitarbeiter große Geldsummen an einen Angreifer überweist.

Wie hilft Cloudflare Unternehmen bei der Abwehr von Phishing-Angriffen?

Phishing kann über eine Vielzahl von Angriffsvektoren erfolgen, aber einer der größten ist E-Mail. Viele E-Mail-Anbieter versuchen automatisch, Phishing-E-Mails zu blockieren, aber manchmal dringen sie dennoch zu den Nutzern durch – was die E-Mail-Sicherheit zu einem wichtigen Anliegen macht.

Cloudflare Area 1 Email Security (2022 von Cloudflare übernommen) bietet fortschrittlichen Phishing-Schutz. Es durchforstet das Internet und untersucht die Phishing-Infrastruktur, um Phishing-Kampagnen im Voraus zu erkennen.Erfahren Sie, wie Cloudflare Area 1 funktioniert.