레이트 리미팅의 이점

DDoS 공격 완화

세분화된 구성 옵션으로 고정밀 계층 7 공격을 차단합니다.

API 가용성 보장

요청의 모든 매개변수를 기반으로 하는 레이트 리미팅 트래픽을 통해 높은 정확성으로 악의적 트래픽을 식별합니다.

고객 데이터 보호

계정을 탈취하고 중요한 정보를 훔치려는 무차별 암호 대입 로그인 공격을 방어하세요.

투명한 가격 정책에 의존

트래픽 급증이나 열거 공격과 관련된 예측할 수 없는 비용을 방지합니다. Cloudflare에서는 볼류메트릭 공격을 받는 고객의 경우 사용량에 대한 요금을 부과하지 않습니다.

알맞은 옵션을 선택하세요

IP 기반 레이트 리미팅을 선택하여 인증되지 않은 엔드포인트를 보호하고, 특정 IP 주소로부터의 요청 수를 제한하며, 반복적인 위반자의 남용을 처리합니다.

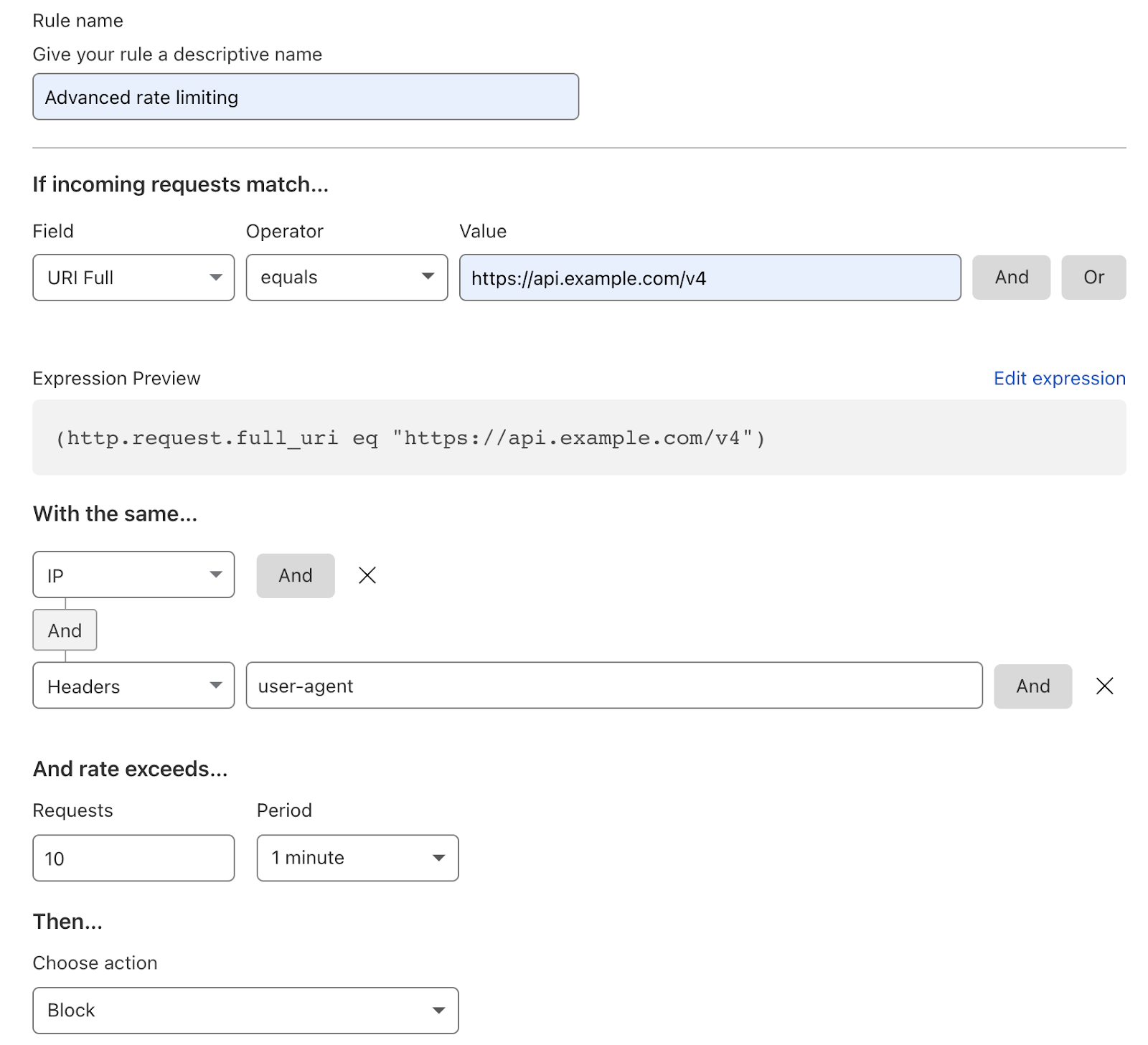

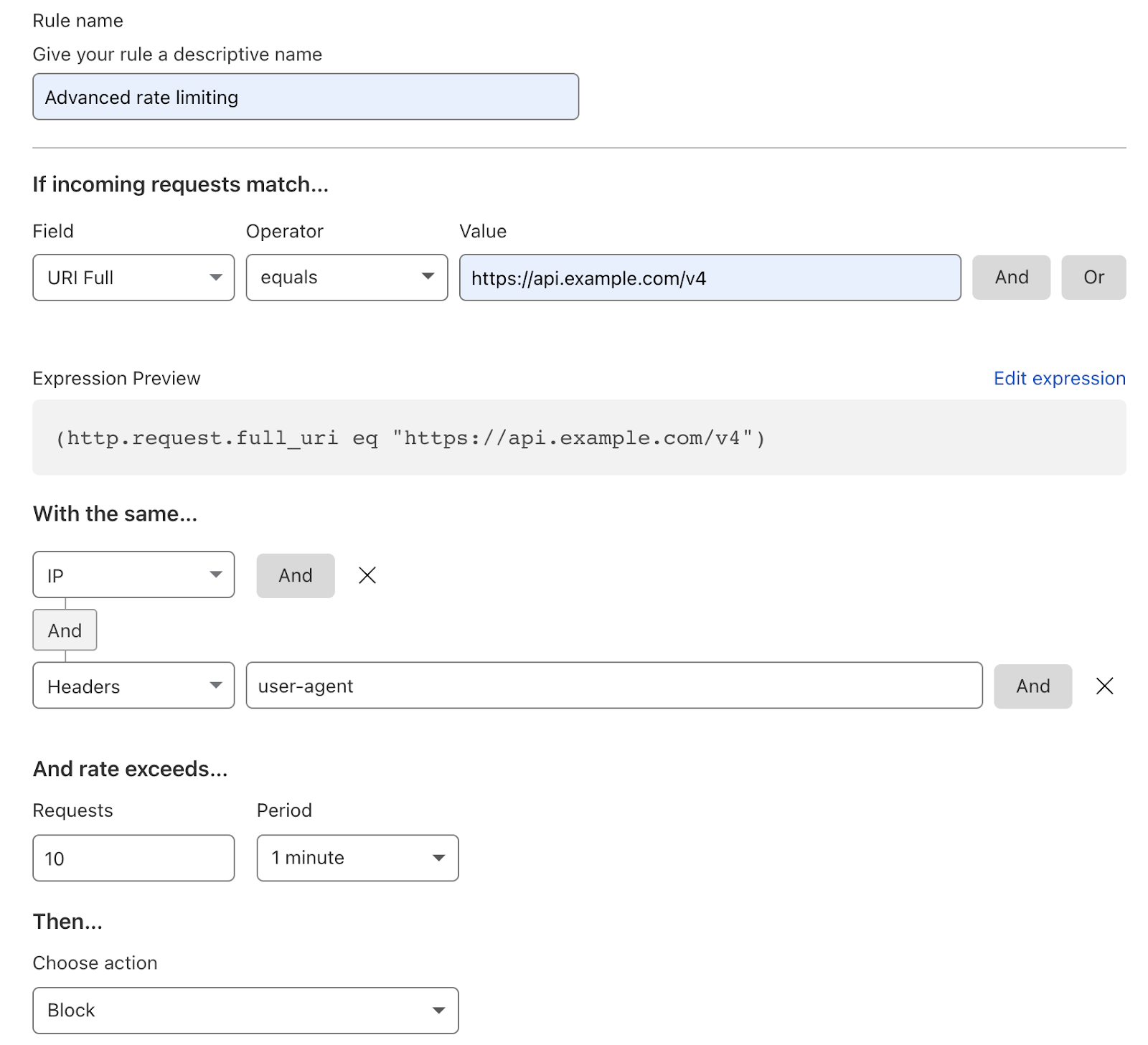

남용으로부터 API를 보호하고, 인증된 API 세션으로부터 볼류메트릭 공격을 완화하며, 레이트 리미팅 매개변수를 완전히 제어하고 싶다면 고급 레이트 리미팅으로 업그레이드하세요.

라이브 애플리케이션 보안 데모 시리즈에서 레이트 리미팅에 대해 자세히 알아보세요

Gartner®에서는 웹 앱 및 API 보호 부문에서 Cloudflare를 대표 벤더로 선정했습니다

Cloudflare는 Gartner 시장 가이드 WAAP 보고서 부문에서 대표 벤더로 선정되었습니다. Cloudflare에서는 새로운 위협에 대응하여 더욱 신속하게 보호하고, 보안 기능을 더 긴밀하게 통합하며, 강력하고 쉽게 사용하고 배포할 수 있는 서비스를 제공한다는 사실이 인정되었다고 생각합니다.

고객 후기

"다른 회사에서 데이터 유출이 일어나면, 공격자는 도용한 이메일과 비밀번호 조합을 종종 우리 사이트를 대상으로 시도합니다. 우리는 또 다른 공격이 언제 발생할 지 항상 알고 있었지만, 문제가 되기 전에 Cloudflare에서 이를 감지하고 차단했기 때문에 평소처럼 업무를 진행했습니다."

Conrad Electronic

레이트 리미팅 상위 사용 사례

임계값 구성

지정된 임계값을 초과하는 의심스러운 요청으로부터 웹사이트 URL 및 API 엔드포인트를 보호합니다. 세분화된 구성 옵션에는 상태 코드, 특정 URL, 요청 제한, 요청 방법 등이 포함됩니다.

응답 정의

지정된 요청 임계값에 도달하는 방문자는 인증 질문 또는 CAPTCHAS, 응답 코드, 제한 시간 초과, 차단 등의 사용자 지정 응답을 트리거할 수 있습니다.

트래픽 패턴에 대한 인사이트 확보

규칙에 의해 차단된 악의적인 트래픽량과 원점에 도달하는 요청 수 등의 분석을 통해 리소스를 확장하고 보호합니다.

조직에서 앱 보안 전략을 강화하도록 지원하기