Sécurisez l'accès d'utilisateurs tiers avec Cloudflare

Proposez aux utilisateurs externes une expérience exceptionnelle, avec un accès rapide et sûr aux applications

La fourniture d'un accès aux applications aux sous-traitants, aux partenaires et à d'autres utilisateurs externes peut entraîner des risques pour la sécurité et constituer un véritable casse-tête logistique. Découvrez comment le cloud de connectivité de Cloudflare permet de faciliter et de sécuriser la connexion d'utilisateurs tiers à vos applications essentielles.

La différence Cloudflare

Évitez l'extension involontaire des privilèges

Protégez les ressources vitales et les données sensibles en déployant, pour les utilisateurs externes, un accès spécifique aux applications, fondé sur le principe du moindre privilège et sur les principes de la sécurité Zero Trust.

Intégration (onboarding)/débarquement (offboarding) plus rapide

Évitez la nécessité de déployer un accès par VPN ou d'expédier les équipements de l'entreprise. Les utilisateurs externes peuvent désormais s'authentifier avec des appareils non gérés par le biais d'un simple flux d'accès sans client.

Rationalisez la gestion

Réduisez le temps et les coûts liés à la gestion des accès. La prise en charge de plusieurs fournisseurs d'identité vous permet de déployer un accès pour les utilisateurs tiers sans devoir provisionner des identités d'entreprise aux fins de l'authentification unique.

Gérez l'accès d'utilisateurs tiers en toute confiance grâce à la sécurité Zero Trust

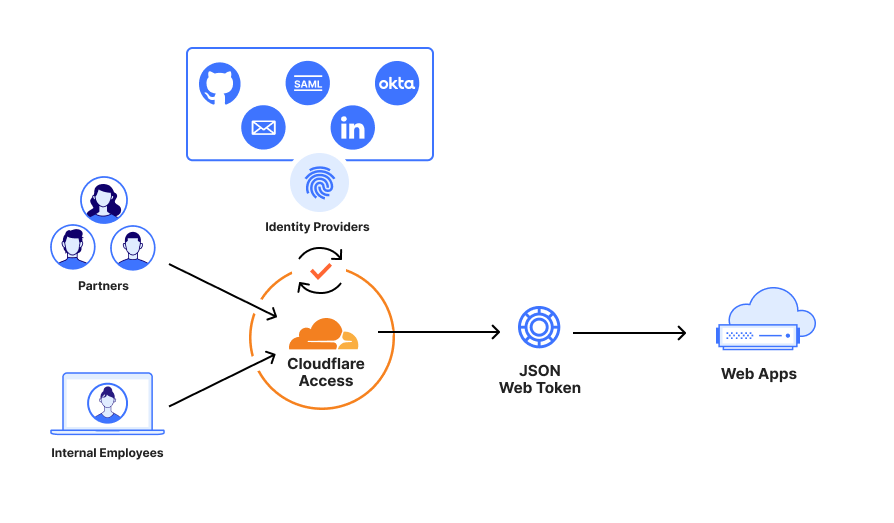

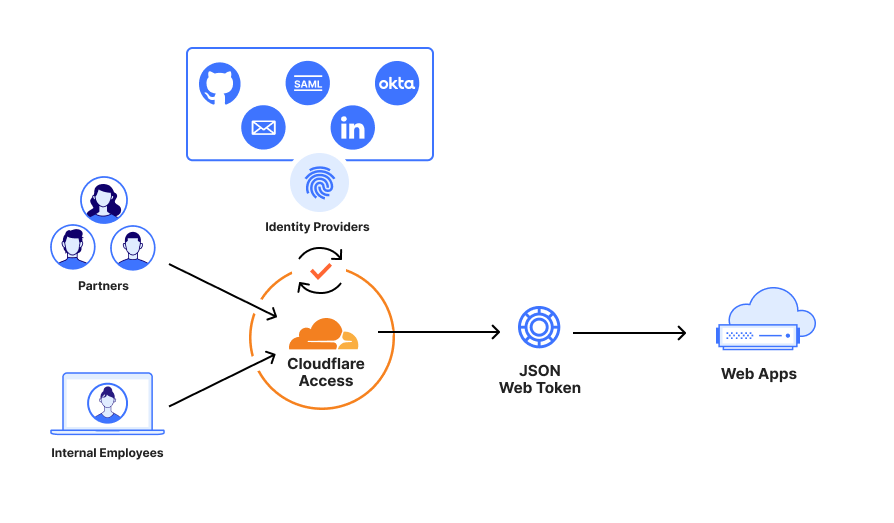

Le service d'accès réseau Zero Trust (ZTNA, Zero Trust Network Access) de Cloudflare fournit un accès simple et sécurisé aux utilisateurs tiers. Vous pouvez mettre en œuvre un accès fondé sur le moindre privilège pour toutes les applications, sans frais de gestion supplémentaires.

Plusieurs sources d'identités

Évitez la nécessité d'intégrer des utilisateurs externes à votre fournisseur d'identité centralisé. La solution d'accès réseau Zero Trust (ZTNA, Zero Trust Network Access) vous permet d'utiliser plusieurs fournisseurs d'identité pour accorder, pour chaque application, des autorisations d'accès à différents groupes d'utilisateurs.

Identités existantes

Permettez à vos sous-traitants d'utiliser leurs identifiants LinkedIn, GitHub ou Google, ainsi que ceux d'autres fournisseurs d'identité, pour se connecter avec fluidité.

Accès sans client

Intégration simplifiée en évitant la nécessité d'installer des logiciels pour points de terminaison. Le proxy inverse de Cloudflare offre un accès sécurisé et sans client aux applications web et aux terminaux intégrés aux navigateurs, même sur les appareils non gérés.

Protection des données

Améliorez votre déploiement du contrôle d'accès d'utilisateurs tiers en ajoutant notre service sans client d' isolement de navigateur à distance (RBI, Remote Browser Isolation) et notre service de prévention des pertes de données (DLP, Data Loss Prevention), afin de prévenir davantage les risques d'exfiltration de données.

La plateforme de conception graphique Canva est utilisée par des dizaines de millions de personnes dans le monde. Tandis que l'entreprise recrutait de nouveaux collaborateurs et externalisait une plus grande quantité de travail à des développeurs tiers, les responsables informatiques ont eu besoin d'une solution plus efficace pour authentifier les utilisateurs et suivre l'utilisation des applications.

Canva a adopté Cloudflare Access pour fournir un accès sécurisé aux applications internes. L'entreprise a amélioré la sécurité, éliminé l'utilisation inefficace de mots de passe partagés et évité la nécessité de développer un système interne de gestion des identités et des accès. Cloudflare Access a également facilité et sécurisé le processus d'intégration des collaborateurs et sous-traitants, ainsi que le processus de départ.

Vous souhaitez parler de vos besoins en matière de contrôle d'accès des utilisateurs tiers ?

Pourquoi Cloudflare ?

Le cloud de connectivité de Cloudflare simplifie l'accès des tiers

La plateforme unifiée de services cloud-native de Cloudflare facilite l'accès sécurisé aux applications pour les utilisateurs externes, sans ajouter de charges de gestion.

Architecture composable

Répondez à un ensemble exhaustif de critères de sécurité et de connectivité réseau en tirant profit d'une interopérabilité étendue et d'une connectivité réseau personnalisable.

Performances

Proposez de meilleurs expériences utilisateur grâce à un réseau mondial présent à 50 ms seulement de 95 % des utilisateurs d'Internet.

Informations sur les menaces

Arrêtez davantage d'attaques grâce à des informations issues de la mise en proxy de près de 20 % d'Internet et du blocage de ~247 milliards de menaces chaque jour.

Interface unifiée

Réduisez le phénomène de prolifération des outils et la lassitude due aux alertes en unifiant les services de sécurisation du travail hybride sous une interface utilisateur unique.